가장 중요한 부분은 Drift 익스플로잇 자체만이 아니다.

MetaMask 보안 연구원이 북한 IT 요원들이 최소 7년 동안 40개가 넘는 DeFi 프로젝트 안에서 활동했다는 점을 지적한 것이 핵심이다.

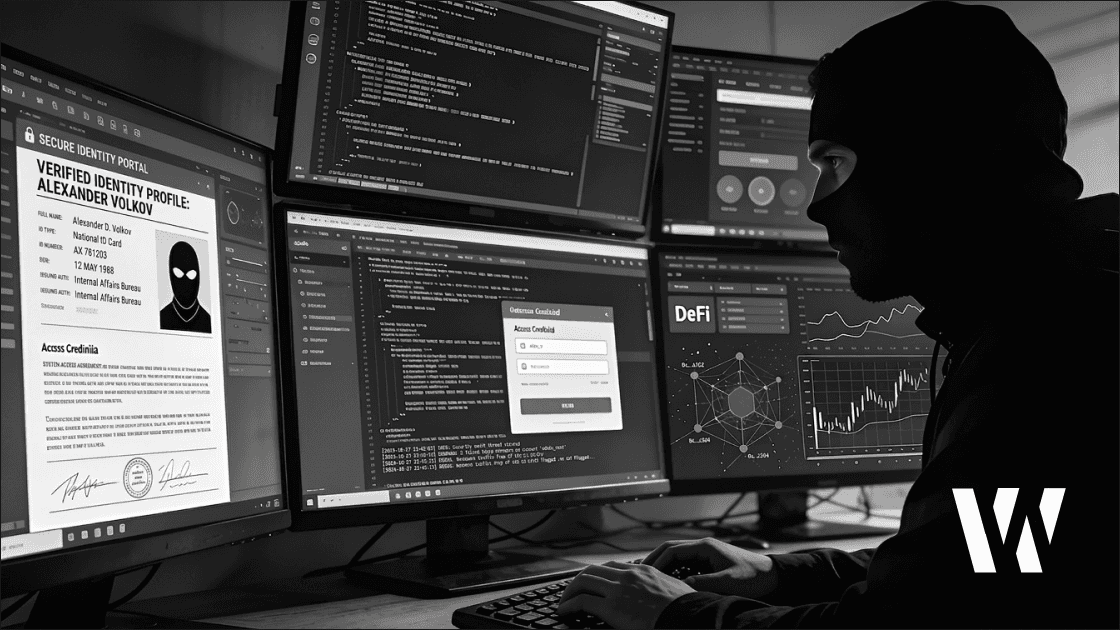

이 사실은 논의를 ‘외부에서 공격하는 해커’ 관점에서 끝내지 않고, 가짜 신분으로 신뢰를 쌓아 내부에서 권한을 남용하는 훨씬 더 어려운 문제로 바꿔놓는다.

Drift 사건에서는 공격자가 수개월에 걸쳐 신뢰를 얻은 뒤 내부 접근을 악용하고 Solana의 durable nonce 기능을 이용해 공격을 실행했다고 조사자들이 밝혔다.

조사 결과는 중간에서 높은 신뢰도로 DPRK 연계 집단과 연결되었고, 여러 보안업체도 북한 관련 행위자들과의 연관을 지적했다.

그로 인해 도출되는 중요한 교훈은, DeFi 팀에게 스마트 컨트랙트 감사만으로는 더 이상 충분하지 않다는 것이다. 채용 과정, 계약자 신원 확인, 기여자 권한 관리, 내부 운영 보안이 코드 보안만큼 중요해졌다.

이 주장이 사실이라면 업계는 수년간 내부자 위험을 과소평가해온 셈이다.

여기서 묻고 싶은 것은 단순히 코드 문제를 해결하는 수준을 넘어서, DeFi가 보안을 사람 문제로 충분히 다루고 있는가 하는 점이다.

🧐 배경 설명 및 요약

왜 이 글이 나왔나: 최근 Drift 익스플로잇 사건을 계기로 MetaMask 소속 보안 연구원이 공개한 분석에서, 북한과 연계된 것으로 보이는 인력들이 여러 DeFi 프로젝트에 장기간 관여해왔다는 주장이 제기됐습니다. 이 정보는 단순한 취약점 공격이 아니라 내부자로서의 침투 가능성을 보여주기 때문에 관심을 모았습니다.

작성자가 실제로 우려하는 점: 글쓴이는 핵심적으로 ‘보안=코드’라는 기존 인식이 위험하다고 봅니다. 즉, 스마트 컨트랙트 감사를 잘해도 내부 기여자나 계약자가 가짜 신분으로 들어와 권한을 남용하면 시스템 전체가 위험해진다는 점을 걱정하고 있습니다.

중요 개념 간단 설명:

- 내부자 위험: 외부 해커가 아니라, 프로젝트 내부에서 일하거나 기여하는 사람이 신뢰를 얻어 시스템 접근권한을 악용하는 위험을 말합니다.

- 신뢰 축적 방식: 공격자는 처음에 소규모 기여나 리뷰, 커뮤니티 활동 등을 통해 신뢰를 쌓은 뒤 더 높은 권한을 얻습니다. 이 과정을 통해 '정상적인' 참가자로 보이게 됩니다.

- Solana의 durable nonce(간단히): 트랜잭션 재사용을 방지하는 기능과 결합해 공격자가 특정 방식으로 권한을 악용하면 정상 절차를 우회하거나 트랜잭션 흐름을 조작할 여지가 생길 수 있습니다.

무엇을 주의해야 하나: 팀은 코드 감사 외에도 다음 항목을 점검해야 합니다. 채용 및 계약자 신원 확인 강화, 최소 권한 원칙 적용, 권한 변경 시 다중 검토 절차(멀티시그·승인 워크플로), 내부 활동 로깅과 모니터링, 기여자 평판과 과거 활동 검증 등입니다.

결론적으로 이번 사안은 기술적 취약점뿐 아니라 조직적·운영적 보안의 중요성을 다시 환기합니다. DeFi 참가자와 팀은 사람과 프로세스 관점의 방어를 보완해야 합니다.

댓글 (0)

로그인하고 댓글을 작성하세요.

아직 댓글이 없습니다.